在网络安全与信息安全软件开发的第八天学习中,我们聚焦于几个关键且常见的Web应用安全漏洞:不安全的文件上传、目录遍历(Over Permission)、敏感信息泄露以及PHP反序列化漏洞。理解这些漏洞的原理、危害及防御措施,对于构建安全的网络环境至关重要。

一、不安全的文件上传漏洞

原理与危害:

不安全的文件上传漏洞是指Web应用在允许用户上传文件时,未对上传文件的类型、内容、大小等进行严格验证和过滤。攻击者可能上传恶意文件(如Webshell、病毒、木马等)到服务器,进而获取服务器控制权、执行任意命令或发起进一步攻击。

常见攻击方式:

1. 上传Webshell: 上传一个包含恶意代码的脚本文件(如.php、.jsp),通过浏览器访问该文件,即可在服务器上执行命令。

2. 文件类型绕过: 通过修改HTTP请求中的Content-Type、文件后缀名(如将.php改为.php.jpg)或利用服务器解析特性(如.php5, .phtml)来绕过前端或后端的检查。

3. 文件内容绕过: 在文件开头添加图片文件头(如GIF89a)或使用混淆技术,使恶意文件伪装成合法图片。

防御措施:

- 白名单验证: 严格限定允许上传的文件扩展名和MIME类型,采用白名单机制而非黑名单。

- 文件内容检查: 使用文件头、二进制特征码等方式验证文件真实类型。

- 重命名与隔离: 对上传文件进行随机重命名,并存储在Web根目录之外的非可执行区域。

- 权限最小化: 确保上传目录没有执行脚本的权限。

- 使用安全组件: 借助成熟的安全库或框架处理文件上传。

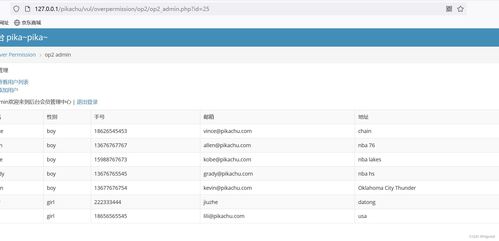

二、目录遍历(路径遍历)与越权访问(Over Permission)

原理与危害:

目录遍历(Path/Directory Traversal)漏洞允许攻击者通过构造特殊路径(如../../../etc/passwd)访问或操作Web根目录之外的文件系统。这常与文件上传、下载、读取功能相关。而“Over Permission”(通常指越权访问)则包括水平越权(访问同等权限其他用户的资源)和垂直越权(低权限用户访问高权限功能)。两者都可能导致敏感信息泄露或系统被控制。

防御措施:

- 输入过滤: 对用户输入的文件路径参数进行严格过滤,禁止..、/、\等目录跳转字符。

- 规范化与比对: 将输入路径规范化后,与预设的安全基础路径进行比对,确保访问范围被限定。

- 最小权限原则: 应用程序运行账户应仅拥有必要的最小文件系统权限。

- 完善的访问控制: 对每个功能接口实施严格的用户身份与权限校验,杜绝越权。

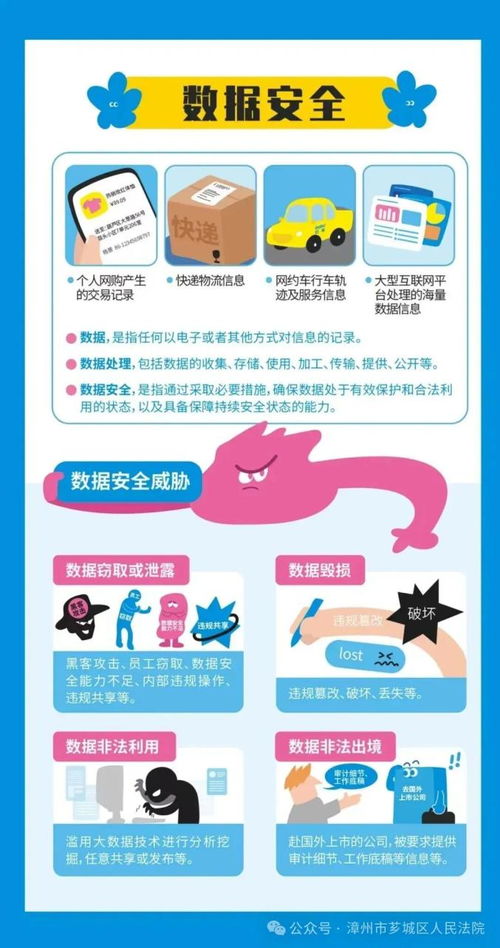

三、敏感信息泄露

常见场景:

- 错误信息泄露: 未处理的异常或调试信息直接返回给用户,暴露数据库结构、服务器路径、API密钥等。

- 配置文件泄露: 如.git目录、.DS_Store、备份文件(.bak, .swp)、配置文件(config.inc.php)被直接访问下载。

- 不安全的API响应: API接口返回过多信息,如完整的用户对象(包含密码哈希、手机号等)。

防御措施:

- 自定义错误页面: 生产环境关闭详细错误提示,使用通用的友好错误页面。

- 资源访问控制: 限制对敏感目录和文件的Web访问权限。

- 代码审查与清理: 确保源代码、备份文件、版本控制目录不部署在Web可访问区域。

- 最小信息原则: API接口仅返回客户端必需的数据字段。

四、PHP反序列化漏洞

原理与危害:

PHP反序列化漏洞发生在使用unserialize()函数处理用户可控的序列化数据时。序列化是将对象状态转换为可存储或传输格式的过程,反序列化则是其逆过程。如果攻击者能够控制反序列化的数据,并利用PHP的魔术方法(如<strong>wakeup(), </strong>destruct())或类中的其他方法,就可能触发恶意代码执行,导致远程命令执行(RCE)。

攻击链示例:

攻击者构造一个包含恶意代码的序列化字符串,当应用对其进行反序列化时,会自动调用对象的<strong>wakeup()或</strong>destruct()方法,这些方法中若包含system()、eval()等危险函数,且参数可控,即可执行任意命令。

防御措施:

- 避免反序列化用户输入: 这是最根本的方法,尽量不要对不可信的数据进行反序列化。

- 使用安全替代方案: 如JSON格式(json<em>encode()/json</em>decode())进行数据交换。

- 严格类型约束与白名单: 如果必须使用,应对反序列化后的对象类型进行严格检查,或采用白名单机制只允许预期的类。

- 禁用危险魔术方法: 在可能的情况下,避免在敏感类中定义危险的魔术方法。

- 更新与修补: 及时更新PHP版本和框架,修复已知的反序列化相关漏洞。

###

在网络与信息安全软件开发的实践中,安全必须贯穿于软件开发生命周期(SDLC)的每一个阶段——需求、设计、编码、测试、部署与维护。对于上述漏洞,开发者应树立“安全第一”的思维,遵循安全编码规范,实施深度防御策略,并定期进行安全审计和渗透测试。只有将安全机制内建于软件的核心,才能有效抵御层出不穷的网络威胁,保护用户数据与系统资产的安全。