随着互联网技术的飞速发展,产品的功能性与复杂性日益提升,网络与信息安全已成为软件开发与测试过程中不可忽视的核心环节。一个完善的互联网产品测试过程,必须将信息安全测试深度融入全生命周期,确保产品在交付时不仅功能完备,更能有效抵御潜在威胁,保障用户数据与系统安全。

一、 安全需求分析与威胁建模

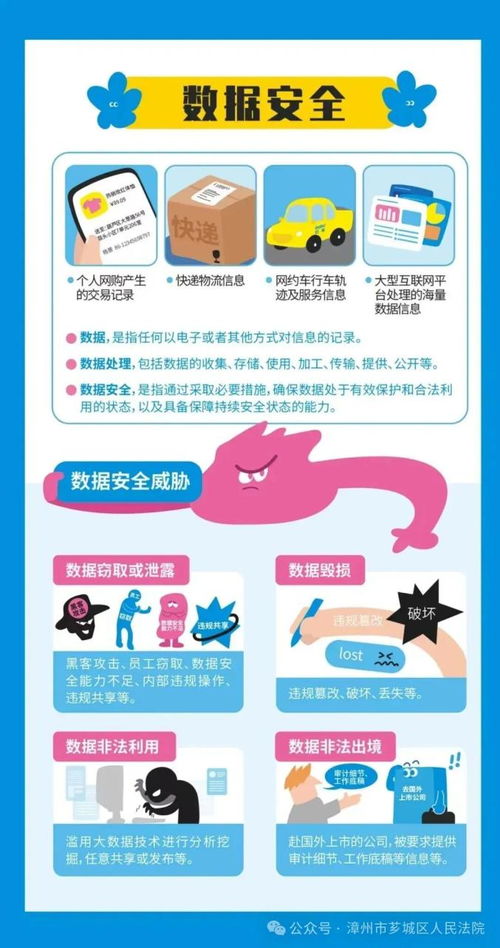

在产品开发初期,测试团队便应与安全开发团队协同工作,参与安全需求分析。这包括明确产品需要遵循的法律法规(如《网络安全法》、《数据安全法》)、行业标准以及业务本身对机密性、完整性和可用性的要求。基于此,进行威胁建模(如使用STRIDE模型),系统性地识别产品可能面临的威胁场景(如身份伪造、数据篡改、信息泄露等),并针对这些场景定义具体的安全测试用例和验收标准,为后续开发与测试提供明确指引。

二、 安全开发流程(SDLC)中的测试介入

安全的软件开发依赖于将安全活动嵌入软件开发生命周期(SDLC)的每个阶段,测试活动需相应前置与同步。

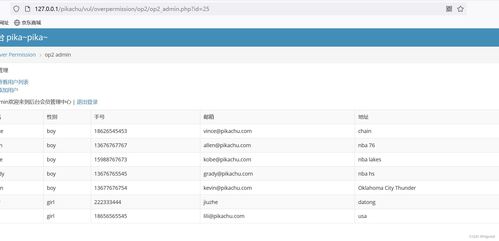

- 设计阶段:参与架构与设计评审,评估设计方案是否存在安全缺陷,如不安全的直接对象引用、错误的权限控制模型等。

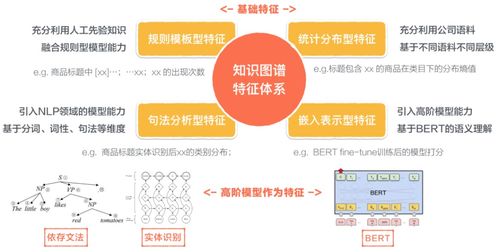

- 编码阶段:推动并协助开发团队采用安全编码规范,并引入静态应用程序安全测试(SAST)工具。SAST工具能在不运行代码的情况下,通过分析源代码或字节码,早期发现诸如SQL注入、跨站脚本(XSS)、缓冲区溢出等编码层面的安全漏洞。测试人员需理解工具报告,并协同开发人员进行修复验证。

- 集成与测试阶段:在此阶段,动态应用程序安全测试(DAST)成为主力。DAST工具通过模拟外部攻击者行为,对正在运行的应用(如Web应用、API接口)进行黑盒测试,发现运行时暴露的漏洞,如配置错误、身份认证绕过、敏感信息泄露等。需进行依赖项扫描(SCA),检查第三方库和组件是否存在已知的公开漏洞(CVE)。

三、 专项安全测试实践

除了工具辅助,专项的、深入的手动安全测试至关重要。

- 渗透测试:由专业安全测试人员模拟恶意攻击者,在授权范围内,使用各种技术和工具对产品进行全方位、深层次的攻击尝试,以发现自动化工具无法识别的逻辑漏洞、业务设计缺陷等。渗透测试报告是评估产品安全状况的关键依据。

- 模糊测试:向程序接口输入大量随机、畸形或非预期的数据,监测其是否会出现崩溃、异常或安全漏洞。这对于协议、文件解析器、API等组件的健壮性测试尤为有效。

- 配置与环境安全测试:检查服务器、数据库、中间件、网络设备等的安全配置,如默认密码、不必要的开放端口、过时的软件版本、不当的权限设置等,确保部署环境本身固若金汤。

四、 持续安全与DevSecOps

在敏捷开发与持续交付的背景下,安全测试必须走向自动化与常态化,形成DevSecOps文化。这意味着:

- 安全测试左移与右移:“左移”指在开发更早阶段进行安全测试;“右移”指在产品上线后,通过监控、漏洞赏金计划等方式持续收集安全反馈。

- 自动化安全测试流水线:将SAST、DAST、SCA等工具集成到CI/CD流水线中,每次代码提交或构建都自动触发安全扫描,及时发现并阻断带有安全缺陷的构建物进入生产环境。

- 安全度量与改进:建立安全指标(如漏洞密度、平均修复时间、关键漏洞数量等),持续监控并驱动安全开发与测试过程的改进。

五、 团队能力与意识建设

技术之外,人是安全最重要的因素。需要定期对开发、测试、运维人员进行安全意识培训和安全技能赋能,使其了解常见攻击手段、安全编码实践和应急响应流程。测试人员尤其需要不断提升自身的安全测试专业技能,能够理解漏洞原理,设计有效的测试场景。

结论

互联网产品的网络与信息安全保障,绝非在开发末期进行一次渗透测试便能一劳永逸。它要求测试团队与开发、运维团队紧密协作,将安全思维与实践贯穿于从需求到运营的每一个环节。通过融合威胁建模、自动化工具链、深度手动测试以及DevSecOps文化,构建一个主动、持续、可度量的安全测试与开发体系,方能在快速迭代的互联网时代,为用户交付既强大又可信赖的产品。